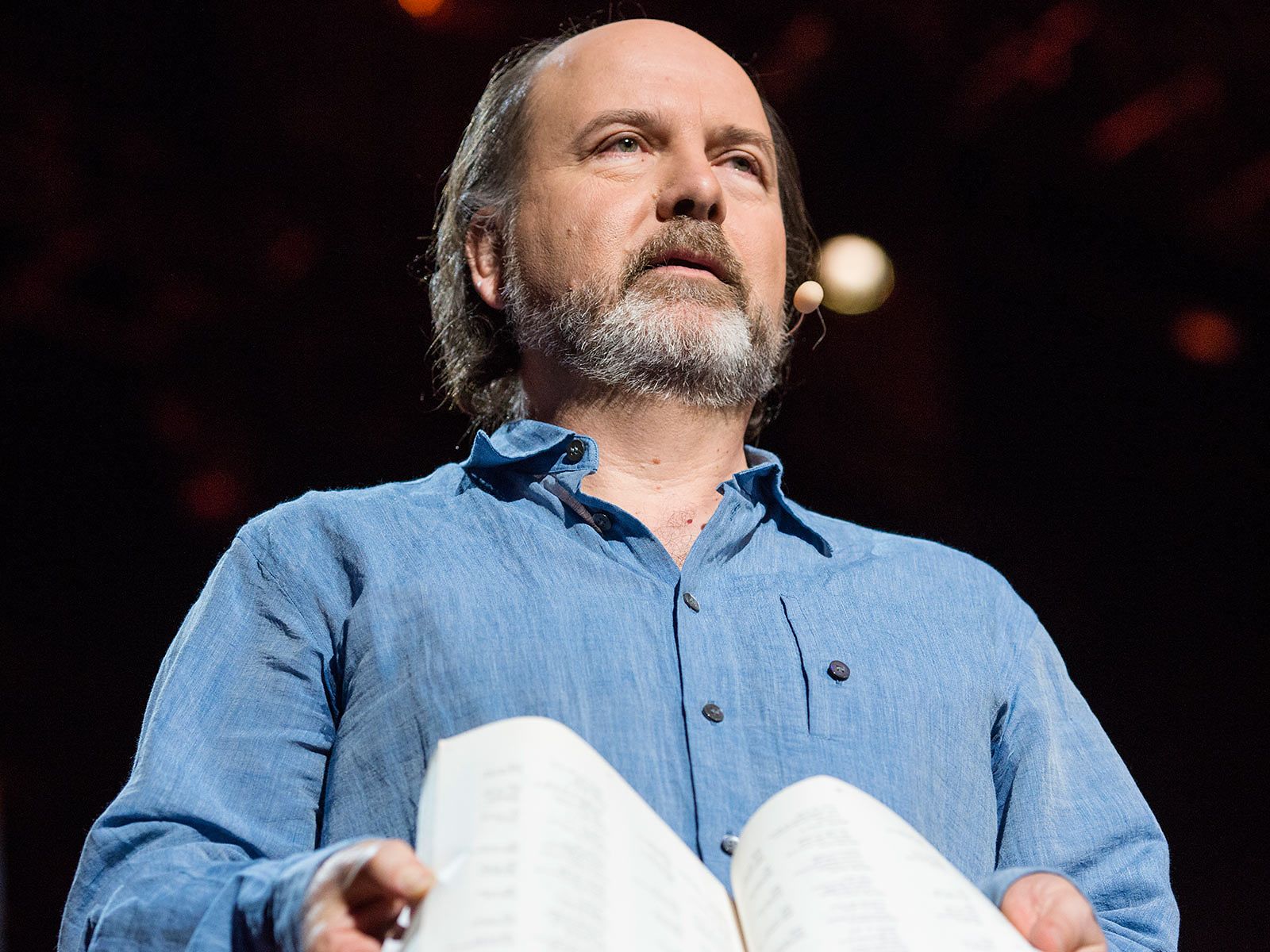

Danny Hillis: Das Internet kann zusammenbrechen. Wir brauchen einen Plan B.

1,426,580 views |

Danny Hillis |

TED2013

• February 2013

In den 70er und 80er Jahren war das Internet erfüllt von einem freizügigen Geist, seine User waren wenige und weit weg voneinander. Heutzutage ist das Internet jedoch überall und verbindet Milliarden von Menschen, Maschinen und essentielle Komponenten der Infrastruktur – und macht uns angreifbar durch Cyberattacken oder Kernschmelze. Internetpionier Danny Hillis meint, das Internet sei für diese Dimensionen nicht geplant und ruft uns auf einen Plan B zu entwickeln: ein Parallelsystem, auf das zurückgegriffen werden kann, falls oder wenn das Internet zusammenbricht.